Inteligencia Artificial y EDR personalizable para evitar amenazas

Anteriormente conocido como ReaQta, es una solución para la detección y respuesta de endpoints (EDR) que ayuda a las empresas a protegerse.

Es una herramienta altamente personalizable que puede adaptarse a las necesidades específicas de seguridad de cualquier organización. Proporciona una vista completa de los eventos de seguridad en la red y los puntos finales de tu empresa, permitiendo a los equipos de seguridad identificar y responder rápidamente a posibles ataques.

Ventajas de IBM Security QRadar EDR

Permite proteger proactivamente tus redes y puntos finales de amenazas avanzadas, como ransomware y ataques de día cero. Utiliza una combinación de técnicas de detección basadas en firmas y comportamientos para identificar y responder a amenazas conocidas y desconocidas.

Indetectable por diseño

Su nanosistema operativo proporciona una visibilidad exhaustiva de los procesos y aplicaciones que se ejecutan en los endpoints.

Aprendizaje y mejora continuos

Gracias a la detección y búsqueda de amenazas de forma automatizada con tecnología de IA.

Respuesta prácticamente en tiempo real

La corrección guiada y autónoma puede simplificar y acelerar la respuesta, y ahorrar tiempo a los analistas.

Búsqueda de amenazas a medida

Gracias a las estrategias de detección personalizadas.

¿Por qué IBM Security QRadar EDR?

Obtén una visibilidad exhaustiva de los procesos y las aplicaciones de sus endpoints.

-

Revisa el código fuente de los archivos antes de ejecutarlos por completo y evita que los archivos se ejecuten si se detecta código malicioso.

-

El nanosistema operativo (NanoOS) y los motores de IA duales permiten determinadas prestaciones de operaciones autónomas y detección incluso cuando los endpoints no tienen conexión.

-

Detecta y relaciona la información de las alertas, incluida la causa raíz de un ataque, la evolución de riesgos y la infraestructura MITRE ATT&CK.

-

Permite la búsqueda en toda la infraestructura en tiempo real de indicadores de compromiso (IOC), binarios y comportamientos.

-

Recopila información forense remota para una investigación.

-

Ayuda a los analistas a identificar amenazas potenciales con análisis basados en metadatos para acelerar la selección.

-

Analiza los comportamientos de los archivos para detectar ataques inminentes y puede evitar que se ejecuten procesos maliciosos.

-

Habilita un sistema de gestión de alertas con tecnología de IA que gestiona las alertas de forma autónoma.

Especificaciones técnicas

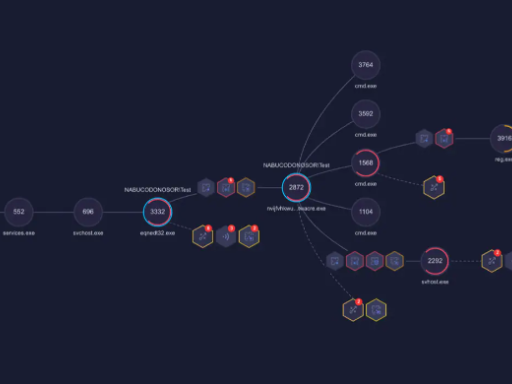

Árbol de comportamiento

Proporciona una visibilidad completa de las alertas y los ataques.

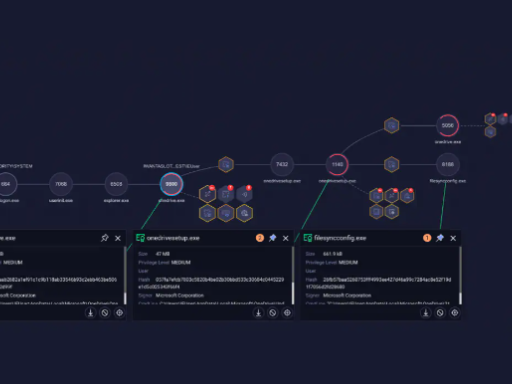

Trama del árbol de comportamiento

Fácil de usar, se crea automáticamente a medida que aparece un ataque, con correlación con MITRE ATT&CK, para una visibilidad completa.

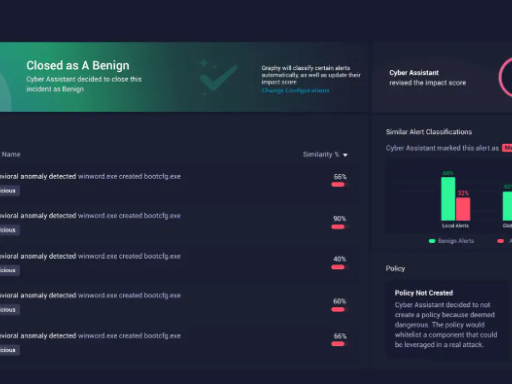

Alertas de Cyber Assistant

Es un sistema de gestión de alertas con tecnología de IA, puede gestionar las alertas de forma autónoma reduciendo las cargas de trabajo de los analistas.

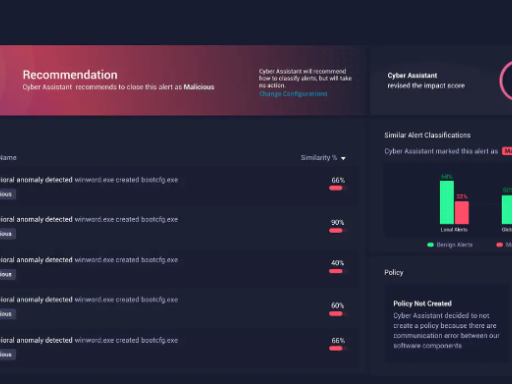

Recomendaciones de Cyber Assistant

Aprende de las decisiones de los analistas y retiene el capital intelectual y los comportamientos aprendidos para hacer recomendaciones y ayudar a reducir los falsos positivos.

Estrategias de detección personalizadas

Permite abordar los requisitos de cumplimiento o los requisitos específicos de la empresa sin tener que reiniciar el endpoint.

¿Quieres más información?

Si quieres recibir más información sobre el producto IBM Security QRadar EDR no dudes en ponerte en contacto con nosotros. Estamos deseando ayudarte y ofrecerte las soluciones que te posicionarán en el futuro.