La gestión eficiente del parqué de dispositivos cliente es una directriz básica para cualquier organización. El departamento IT debe poder disponer de un punto centralizado desde el que poder recuperar un inventario de dispositivos, aplicarles políticas de configuración o de seguridad, así como poder borrarlos remotamente si el dispositivo ya no está bajo nuestro control.

En muchas ocasiones, asociamos Intune a un MDM dedicado a la gestión de dispositivos móviles iOS y Android. En realidad, esta concepción está algo alejada de la realidad y supone reducir en gran medida las capacidades de Intune. A continuación, os explico el porqué:

- No solo un MDM: Intune es en realidad un EMM (servicio de administración de movilidad empresarial). De manera resumida, un MDM tradicional suele centrarse en la gestión del dispositivo (configuración de perfiles, establecer restricciones, gestión a modo inventario, …), mientras que los EMM como Intune permiten también gestionar los datos corporativos presentes en los dispositivos y las aplicaciones instaladas, de tal manera que no solo se protege el dispositivo, si no que nos permite securizar la información que contienen.

- No solo para dispositivos móviles: Intune nos permite administrar nuestros dispositivos móviles iOS, Android y Windows Phone, pero también podemos gestionar los equipos Windows 10 de nuestra organización, de tal manera que podemos establecer políticas de configuración, directivas de actualización o líneas bases de seguridad.

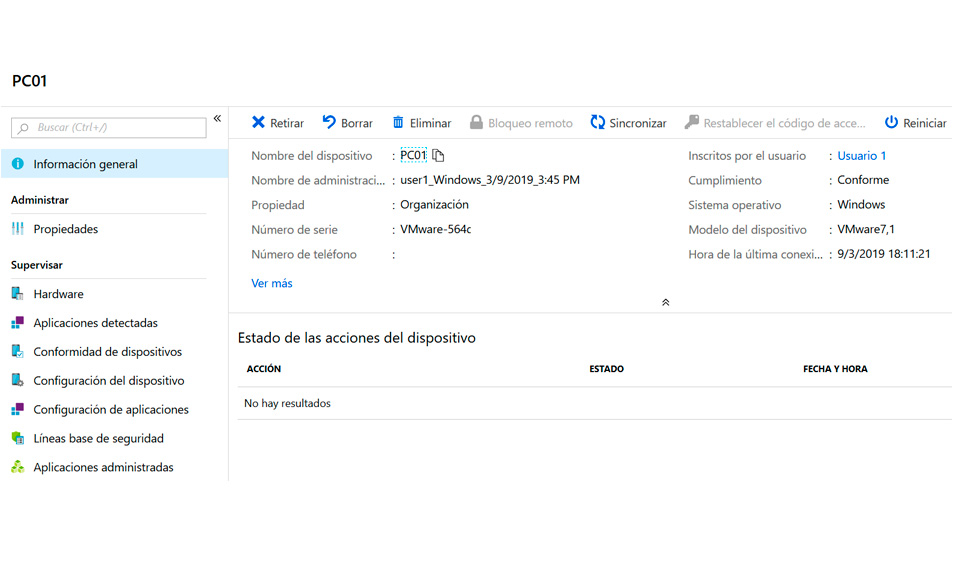

Dispositivo Windows 10 enrolado en Intune

Dispositivo Windows 10 enrolado en Intune

Con cierta frecuencia nuestros clientes me exponen dudas razonables sobre la integración de Intune con sus equipos portátiles o de escritorio. En la mayoría de los casos su duda es conocer si Intune es compatible con nuestro entorno de Active Directory (AD) en local: la respuesta es que es ambas herramientas son compatibles y están bien integradas. Por ejemplo, podríamos enrolar automáticamente nuestros equipos en Intune mediante el establecimiento de un dominio de Azure Active Directory híbrido de manera que nuestros equipos estarán integrados tanto en nuestro AD local como en el de la nube. Con esta administración híbrida obtendremos ventajas como disponer de SSO con las aplicaciones de Office 365 desde nuestros equipos locales, o habilitar soluciones de autenticación multifactor. Pero no solo eso, nos va a permitir proteger el acceso a los recursos en la nube de una manera más detallada de lo que podríamos hacer con otras soluciones.

¿Sustituye Intune a SCCM?

En absoluto. SCCM ha sido, y sigue siendo, la herramienta maestra para la administración de equipos y servidores de la compañía; integrado en la familia de productos de System Center, incorpora funcionalidades más avanzadas y extensas que Intune y su integración durante años con los entornos de directorio activo más exigentes y de gran tamaño hace que sea una herramienta difícilmente sustituible. Ciertamente, SCCM está enfocado a un tamaño de organización medio o grande.

Además, con SCCM podremos administrar sistemas operativos cliente anteriores a Windows 10, así como sistema operativo de servidor. En cualquier caso, SCCM e Intune se integran para poder aprovechar las mejores funcionalidades de las dos herramientas y proporcionar a la empresa una solución 360 para la gestión de dispositivos.

En esta ocasión os voy a introducir en las capacidades de administración de Intune para Windows 10 a nivel de dispositivo. Como os comentaba son muchas las funcionalidades a las que podemos acceder si convertimos a Intune en nuestra herramienta de gestión de equipos. En otro momento ahondaremos en los entresijos de Azure AD y de su integración con nuestro directorio on premise.

Perfiles de dispositivo

Intune nos permite establecer configuraciones en los dispositivos que controlan distintos valores del equipo. Estas configuraciones se definen como perfiles y, entre otros, existen los siguientes:

- De seguridad: permiten establecer comportamiento del firewall, de Bitlocker o de Windows Defender entre otros.

- De Windows Hello.

- De plantillas administrativas.

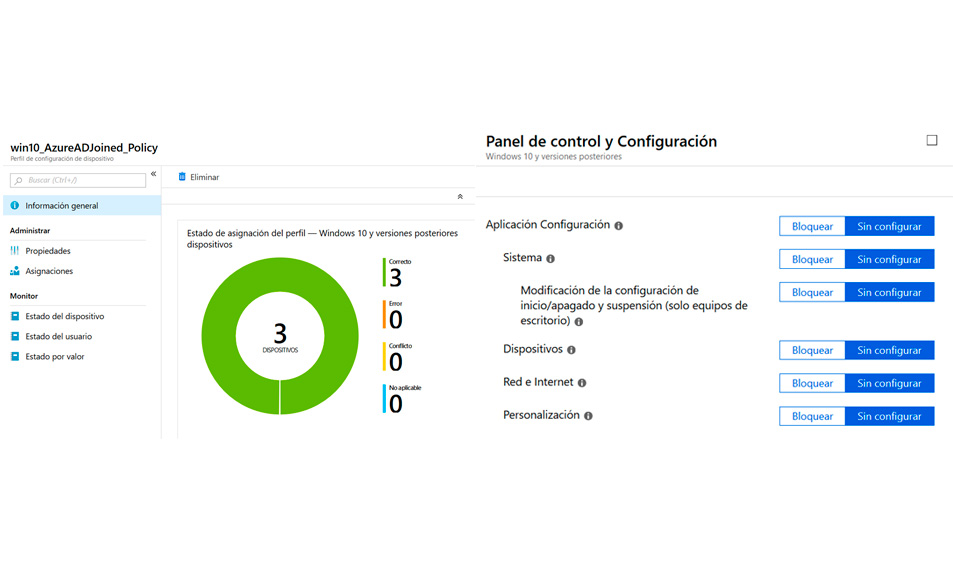

- De restricciones de dispositivo: permite configurar valores del equipo de configuración general, como bloquear funcionalidades (acceso a panel de control o al panel de configuración en el caso de Windows 10), configurar el menú inicio o establecer las opciones de privacidad del dispositivo.

- De VPN, Wifi, certificados o correo electrónico. Configuran automáticamente en los dispositivos estos elementos.

- De optimización de ancho de banda para la descarga de actualizaciones.

- De actualización de edición de Windows.

Perfil de restricciones para Windows 10

Instalación remota de aplicaciones

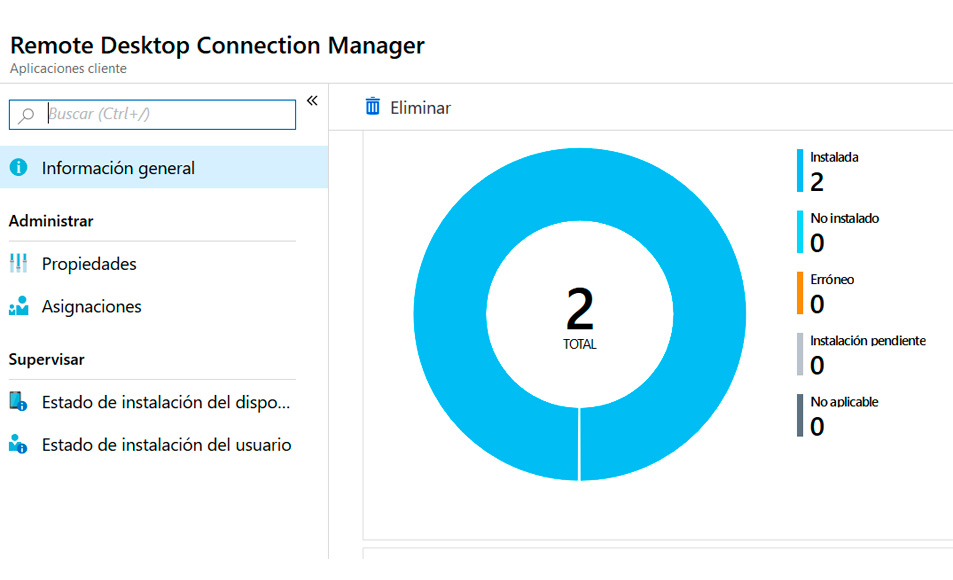

Intune nos permite la instalación remota y desatendida de aplicaciones en los equipos Windows 10, pero no solo podemos instalarla, sino que también podemos lanzar configuraciones personalizadas que conseguirán que el usuario solo tenga que abrir la aplicación para comenzar a usarla, sin instalaciones, sin configuraciones…

Pensaréis que esta es una funcionalidad que incorporan las GPOs de Active Directory on premise desde hace décadas, y es cierto, pero pensad en los equipos que no se conectan a nuestra red corporativa de manera habitual, y a los que no sabemos cuándo les llegará a aplicar esta GPO.

Política de instalación remota de la aplicación RDP Connection Manager para equipos Windows 10

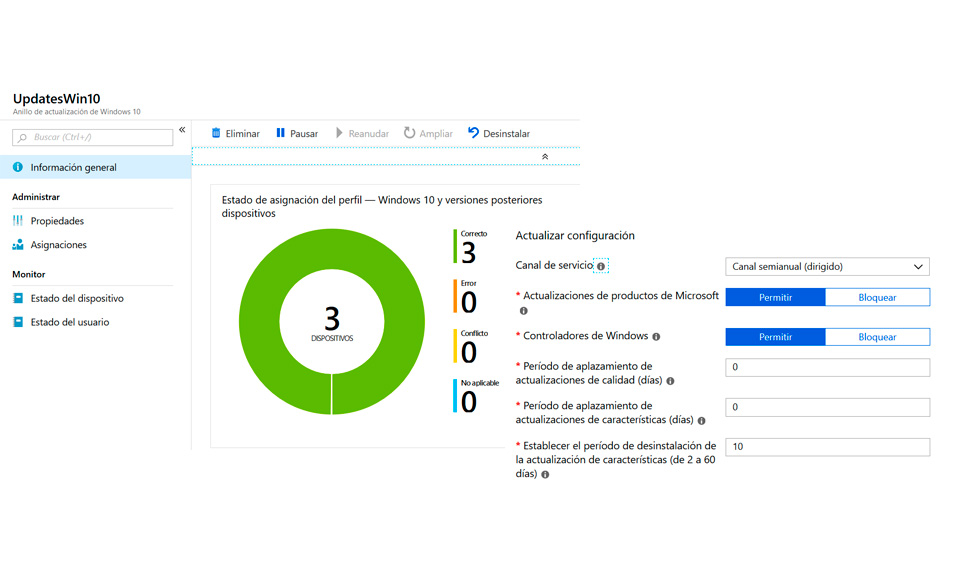

Anillos de actualización de Windows 10

Intune nos permite establecer políticas de actualización de nuestros equipos en las que establecemos opciones tales como el canal utilizado para obtener los updates, los períodos de tiempo para instalación, el aplazamiento permitido, así como opciones de la experiencia de usuario relativas a la instalación de los updates, como por ejemplo, impedir que el usuario cancele la aplicación de parches o establecer una fecha límite para el reinicio.

Política de actuación para Windows 10

En la segunda parte de este articulo veremos otras características muy interesantes de esta administración híbrida de dispositivos, tales como:

- Windows Autopilot, para el despliegue automatizado de equipos.

- Acceso condicional.

- Líneas base de seguridad, para establecer las configuraciones más seguras en nuestros clientes.

Artículo redactado por: Ana Isabel Lahuerta

Deja una respuesta

Lo siento, debes estar conectado para publicar un comentario.